WTO判澳洲素面菸品包裝一案勝訴

WTO爭端小組於2018年6月28日裁決澳洲「素面菸品包裝案」(Australia—Tobacco Plain Packaging)由澳洲勝訴,本案歷時長達5年,係由古巴、宏都拉斯、多明尼加共和國及印尼4個WTO成員針對澳洲2011年實施「素面菸品包裝法案」(Plain Packaging Act)向WTO爭端解決機構提出控訴。

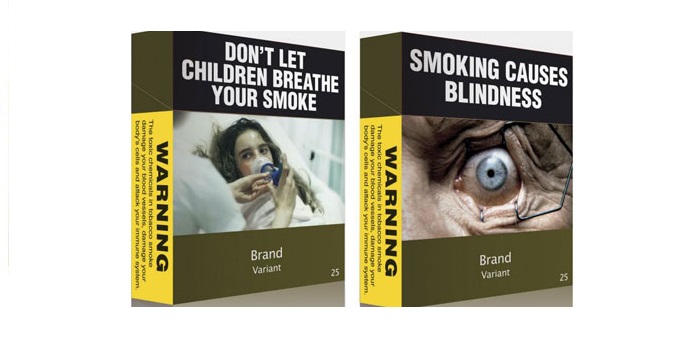

澳洲系爭法案要求菸盒外觀應採統一規格之外觀,禁止使用具識別性鮮明的顏色,不得出現任何具有宣傳效果之商標或印記,僅能以單調的橄欖色為主色,品牌名稱需以小型標準字體印刷,健康警示圖片需占菸盒面積正面75%,背面90%,以達降低國內吸菸人口、保護國民健康之目的。

原告方認為法案侵害菸商使用商標權利,能否有效達到減緩菸害之目的仍有疑義,主張該法制造成不必要之貿易障礙。爭端小組檢視原被告主張與證據,認定澳洲法律係透過減少菸品使用、改善公眾健康目的,手段與目的之間具合理關聯性,駁回原告主張其他替代措施具同等效果的訴求、侵犯商標違反智慧財產權的論點。

此案被視為全球公共健康衛生政策與貿易衝突之指標性案件,目前法國、匈牙利、愛爾蘭、紐西蘭、挪威、斯洛維尼亞、英國均已通過此類包裝規定,而比利時、加拿大、哥倫比亞、印度、巴拿馬、土耳其、新加坡與馬來西亞等國亦有意比照辦理。惟國際菸草產業質疑此項裁定,將使其他欲實施嚴格管制菸品、酒類與垃圾食品的國家開先例,不利於商標權保護與發展。

美國食品暨藥物管理局(U.S. Food and Drug Administration,以下簡稱FDA)向來負有保障境內國民健康與人身安全之義務,於今(2010)年1月底,美國參議員Mark Pryor提出「2010奈米科技安全法案」(The Nanotechnology Safety Act of 2010, S.2942),擬授權FDA對使用奈米科技的醫藥與健康產品(medical and health products)進行管理規範。 「2010奈米科技安全法案」規劃將在聯邦食品、藥物與化妝品管理法(Federal Food, Drug and Cosmetic Act)的第十章中加入第1101節「奈米科技研究計畫」 (Nanotechnology Program),透過設置研究計畫對FDA管轄範圍內的產品展開調查,藉由研究進一步了解奈米材料對於生物體的作用與影響,經由對奈米材料毒性的認識,歸納出原則性規範,並將奈米材料依照等級劃分,建立以科學證據為基礎的資料庫,同時於內部單位設置奈米材料專家以供諮詢,故為利於日後收集相關科學證據資料作為資料庫之用,協助管理規範上可供參考與遵循之依據,FDA將研究與分析奈米材料係如何被人體吸收,以及如何設計奈米材料使其得以運載對抗癌症之藥物以消除腫瘤,抑或是植入骨骼的奈米級組織是如何強化關節並減少不必要的感染等,未來本法案若順利通過,FDA將對於使用奈米材料之醫藥品、醫療器材與食品添加劑進行規範。 美國參議員Pryor再度重申,FDA需要相當之資源與經費建立以科學證據為基礎的規範體系架構,確保以奈米材料為成分的醫藥健康產品係安全有效,若無相關研究提供完善證據資料,將無從檢驗含有奈米材料的醫藥健康產品,也將無從保障國民之健康安全,故未來期望此一法案之通過將授權FDA投入管理規範體系之建置,亦將有助於實踐以奈米科技改善人類健康與降低醫療成本之理想。

WiMAX頻譜開放 攪亂一池春水 澳門終審法院審結宣告「王老吉」商標因「未認真使用」而註冊失效2022年5月澳門終審法院審結一宗涉及中國大陸家喻戶曉的涼茶品牌「王老吉」商標的爭議案,裁定兩個與「王老吉」有關商標的權利人(下稱失效商標之權利人)「未認真」使用商標,故宣告有關註冊失效。 查澳門有關商標失效之法規為《工業產權法律制度》第 231條第1項b款:「一、商標之註冊在下列情況下失效:b) 連續三年未認真使用商標」。而失效商標之權利人主張延展商標專用期限,應認為有認真使用商標,但最後終審法院認為延展商標專用期限不算是認真使用商標,而宣布其註冊商標失效。終審法院也引述歐盟法院判決輔助其判斷,指出關於商標認真使用的主要宗旨為以下: (1)認真使用:本案判決指出「如果說某個已註冊商標的權利人有“權利”對商標進行(排他性的)使用,那麼他同時也負有使用該商標的義務」,因此,商標認真使用指的是權利人必須確實將註冊商標使用在註冊的商品或服務上,達到商標向消費者(或稱公眾)指明某商品與服務來源的法律功能後,始能認定其為認真使用。(歐盟法院亦肯認之,認為認真使用指的是符合商標作為其註冊「產品或服務的來源識別」這一個主要功能)。 (2)未認真使用:本案判決特別指出,如果僅僅是基於阻擋他人使用該商標的「投機性目的」而註冊商標,卻未對公眾使用或僅為象徵性的使用(如非向公眾銷售的內部使用 又本文亦觀察到本案失效商標的權利人非中國知名涼茶「王老吉」所屬的廣州醫藥集團有限公司,若終審法院最後未做出商標失效的判決,將可能影響廣州醫藥集團有限公司在澳門市場拓展「王老吉」品牌。因此企業若要避免此類商標搶註風險,應事前在品牌拓展規劃時期同步做好「商標布局」規劃。否則,只能透過事後向商標專責機關「即時主張救濟」,如:以「商標未使用」主張申請廢止該商標。 本文同步刊登於TIPS網站(https://www.tips.org.tw)

歐盟考慮設立中央網路犯罪防制機構歐盟部長理事會(Council of Ministers)已於今(2010)年4月27日要求執委會檢視其網路犯罪防制目標,並調查是否有需要設立一中央機構,以儘速達成下列幾項目標,包括:提高調查人員、檢察官、法官及法院相關人員的專業標準、鼓勵各國警方資訊分享以及協調歐盟27個會員國間打擊網路犯罪所採取之方式。 部長理事會提議由執委會進行設立專責機構之可行性調查研究,擬由該專責機構負責前述目標之達成,亦須評估並監督預防性與調查性措施之實行。該調查研究中應特別考量欲設立專責機構之目的、範圍及可能的經費來源,另外亦需考慮是否將其設置於位於海牙的歐盟刑警組織(European Police Office, Europol)中。考量網路犯罪跨國界之特性,為使打擊網路犯罪之相關措施更有效,必須有良好的國際合作及司法執行互助配合。部長理事會認為藉由專責機構之設立,不僅能夠協助培訓法官、警方及檢察官,亦能做為聯繫網路使用者、受害者組織及其他私部門的常設機構。 本部長理事會將歐盟現有之網路犯罪防制相關計畫分成短、中、長期計畫,要求執委會定期追蹤各項相關計畫之執行情況,亦將設立網路犯罪防制專責機構列入執委會後續四年所持續執行有關犯罪與安全治理的斯德哥爾摩計畫(Stockholm Programme)中。 此外,部長理事會也呼籲歐盟各國追蹤用於網路犯罪之IP位置及網域名稱,同時要求執委會協助建立共通的廢止機制,以進行網路犯罪防制。 位於希臘的歐盟網路與資訊安全機構(European Network and Information Security Agency, ENISA),是現階段歐盟網路犯罪防治的研究機構,其進行資訊安全威脅行為之調查,並提供相關建議,但僅是資訊服務單位,未實際投入打擊犯罪行動。